一、功能描述

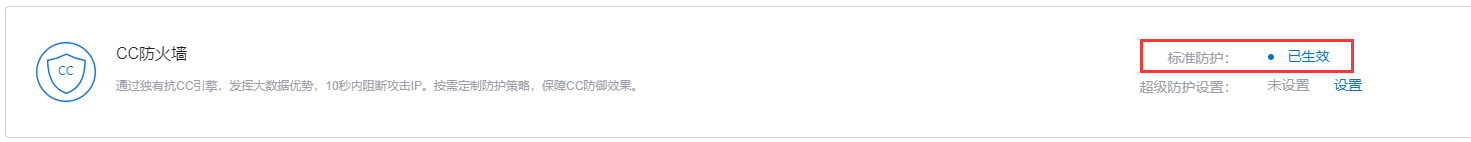

CC防火墙是知道创宇通过十余年防御经验的积累,综合多种用户业务场景,为用户制定的适用于多种应用场景的CC攻击防御工具。通过独有抗CC引擎,发挥大数据优势,10秒内阻断攻击IP。用户可仅开启标准防护策略,亦可按需定制防护策略,实现多种类型CC攻击的完美防御。

二、功能配置

配置入口:https://defense.yunaq.com/kdb_manage/manage/。

相关说明:【CC防火墙功能使用】。

三、最佳实践

场景一:业务系统日常CC防护。

业务系统的日常防护建议保持标准防护级别,采用动态建模识别技术,此防御模型与源站业务系统兼容性较好,且误拦截率相对较低,因此云防御平台默认开启此防御模式。

由于默认标准防护引擎采用了动态建模识别,该模型有短暂的建模识别过程,如果出现大量高频次的CC攻击请求,在识别过程中依然很可能有大量攻击请求到达源站,从而导致源服务器瘫痪,此时单一的标准防护便难以应对当前场景,此种场景下,建议提高防御等级。

提高防御等级分为以下三种类型:

1.业务系统无原生APP或API场景。

策略说明:此类场景可在标准防护的基础上启用“超级防护”,该防护可以对所有请求浏览器人机识别,可快速识别各种基于CC攻击器发起的非人为攻击请求。

设置方法:

- 选择“超级防护等级”为“高级防护”,该防护策略会对所有请求进行浏览器人机识别。

- 如果浏览器人机识别效果不佳,再开启“验证码识别”功能,该功能是在浏览器人机识别的基础上,弹出对话框,强制要求访客输入验证码,验证码正确才能进行后续的访问。

- 如果不想对所有请求进行浏览器人机识别,也可以针对日志进行统计分析,针对一些请量异常的URL启用浏览器人机识别,操作步骤如下图所示:

注:该策略仅适用于业务系统无原生APP或API的场景,并存在少数客户端环境不支持浏览器人机识别情况,如:客户端IP随时发生变更以及其它未知情况,请视业务情况谨慎使用。

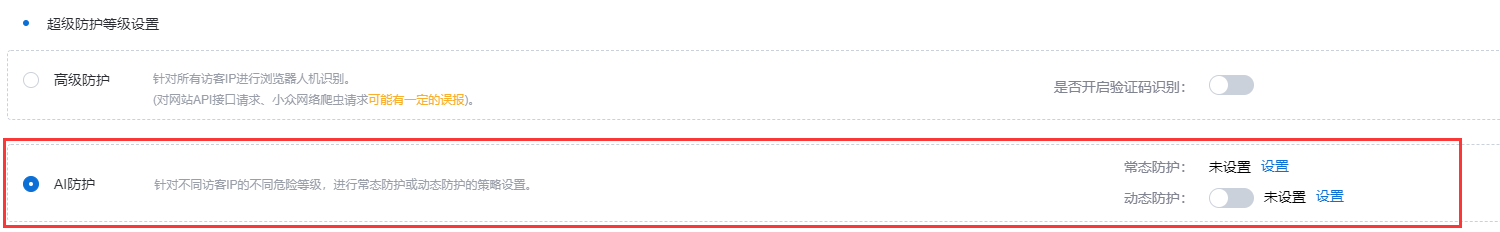

2.业务系统无原生APP或API场景,且对云防御平台误拦截率有较高的要求。

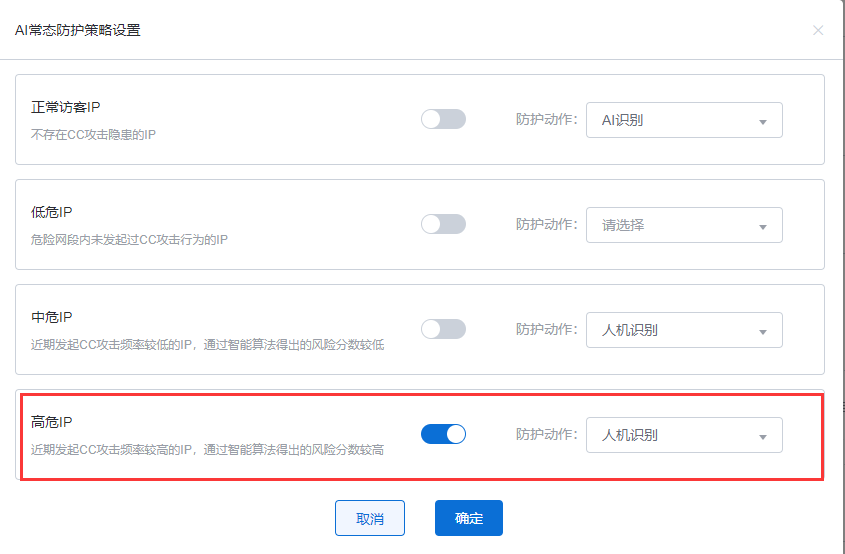

此类场景可选择“AI防护”功能,依次选择高危、中危、低危 IP 并搭配不同的防护动作进行观察,然后根据具体的防护效果,最终选择与业务相匹配的最佳防护方案。

示例:业务系统需设置针对高危 IP 进行人机识别,且该 IP 在30s内攻击次数超过100次/秒再进行验证码校验,动态策略执行时间为1小时,配置方法如下:

注:设置AI动态防护前需先设置常态防护策略。

3.业务系统有原生APP或API场景。

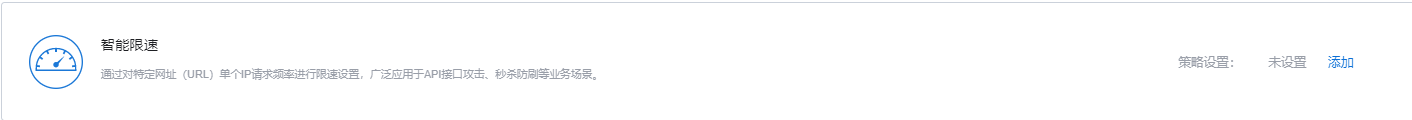

此场景可采用【APP专用防CC策略】,如果无法修改APP程序配合使用APP专用防CC策略,可通过【智能限速】功能缓解攻击压力。

场景三:业务系统服务器已被攻击至宕机。

此场景下,首要需求是恢复业务系统的服务,建议可直接开启“超级防护”,待业务系统恢复正常后,再按照场景二的不同分类来针对进行策略调整。

场景四:业务系统在特殊时期需提高防护等级。

此场景与场景二类似,可参考场景二的不同分类来进行功能配置。

场景五:业务系统不适合开启超防,但有大量恶意网络爬虫。

此类请求虽不是CC攻击,但大量的爬虫请求也会极大消耗服务器带宽和性能,影响访客的正常使用,甚至造成业务不可用,该情况建议采购知道创宇“数据盾”产品进行针对反爬。

四、注意事项

以上场景的建议均在源站 IP 未暴露的情况下有效。若源站 IP 在接入云防御平台前已经暴露,攻击者可能绑定源站 IP 进行攻击,此时建议更换源站 IP 并在源站服务器、机房的防火墙等防御设备配置仅允许云防御节点IP访问(需所有服务均接入云防御平台)。